taocms 代码注入 (CVE-2022-25578)复现

产品简介

Drupal是使用PHP语言编写的开源内容管理框架(CMF),它由内容管理系统(CMS)和PHP开发框架(Framework)共同构成,在GPL2.0及更新协议下发布。连续多年荣获全球最佳CMS大奖,是基于PHP语言最著名的WEB应用程序

漏洞概述

2018年3月28日,Drupal官方发布新补丁和安全公告,宣称Drupal 6,7,8等多个子版本存在远程代码执行漏洞,攻击者可以利用Drupal网站漏洞,执行恶意代码,导致网站被完全控制。

影响范围

Drupal7.58之前的版本,8.3.9之前的8.x版本,8.4.6之前的8.4.x版本,8.5.1之前的8.5.x版本。

漏洞复现

1、打开靶场按提示进行安装

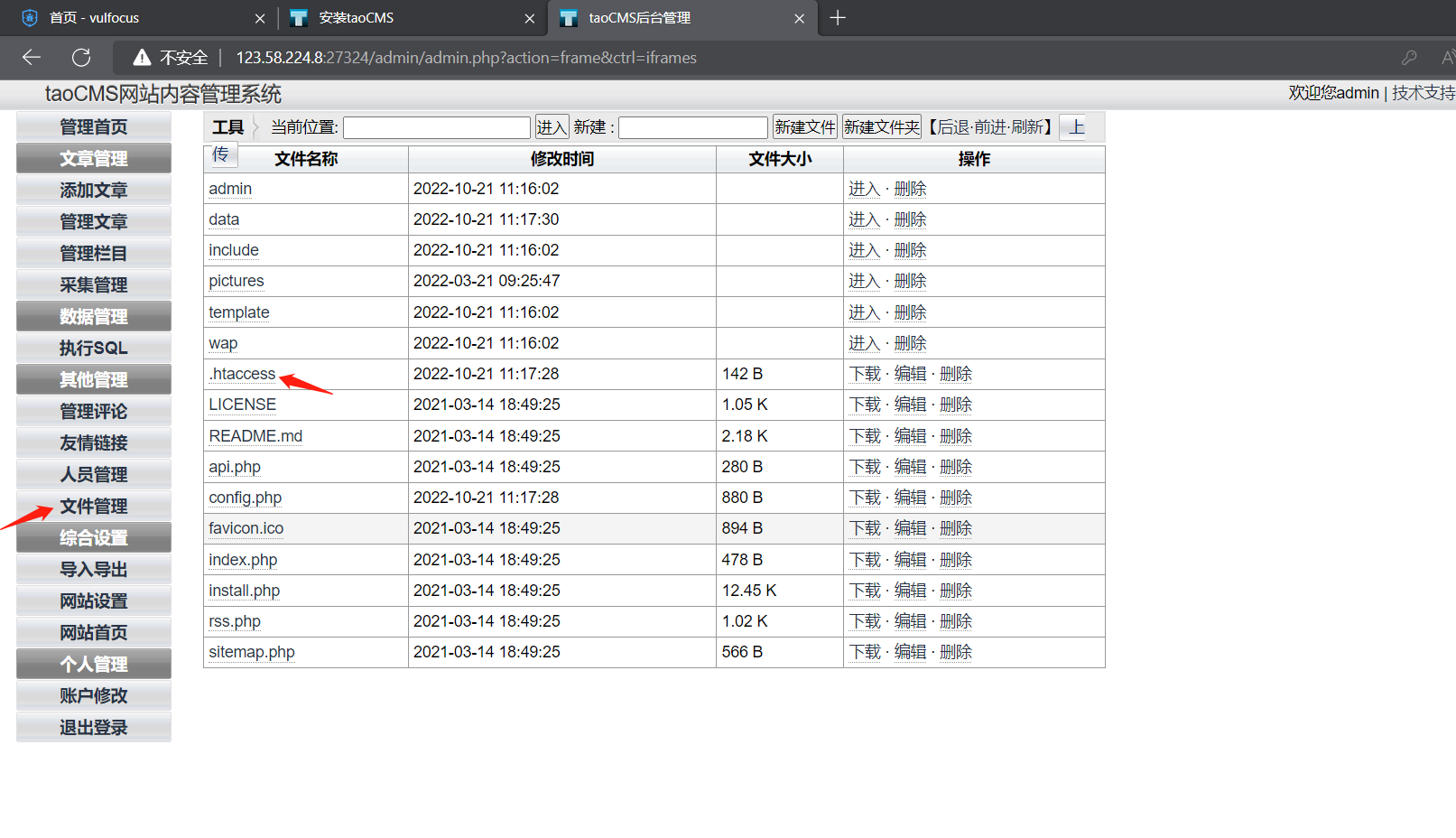

2、登陆进去点文件管理 修改htaccess文件

3、这里将shell.jpg文件解析为php执行

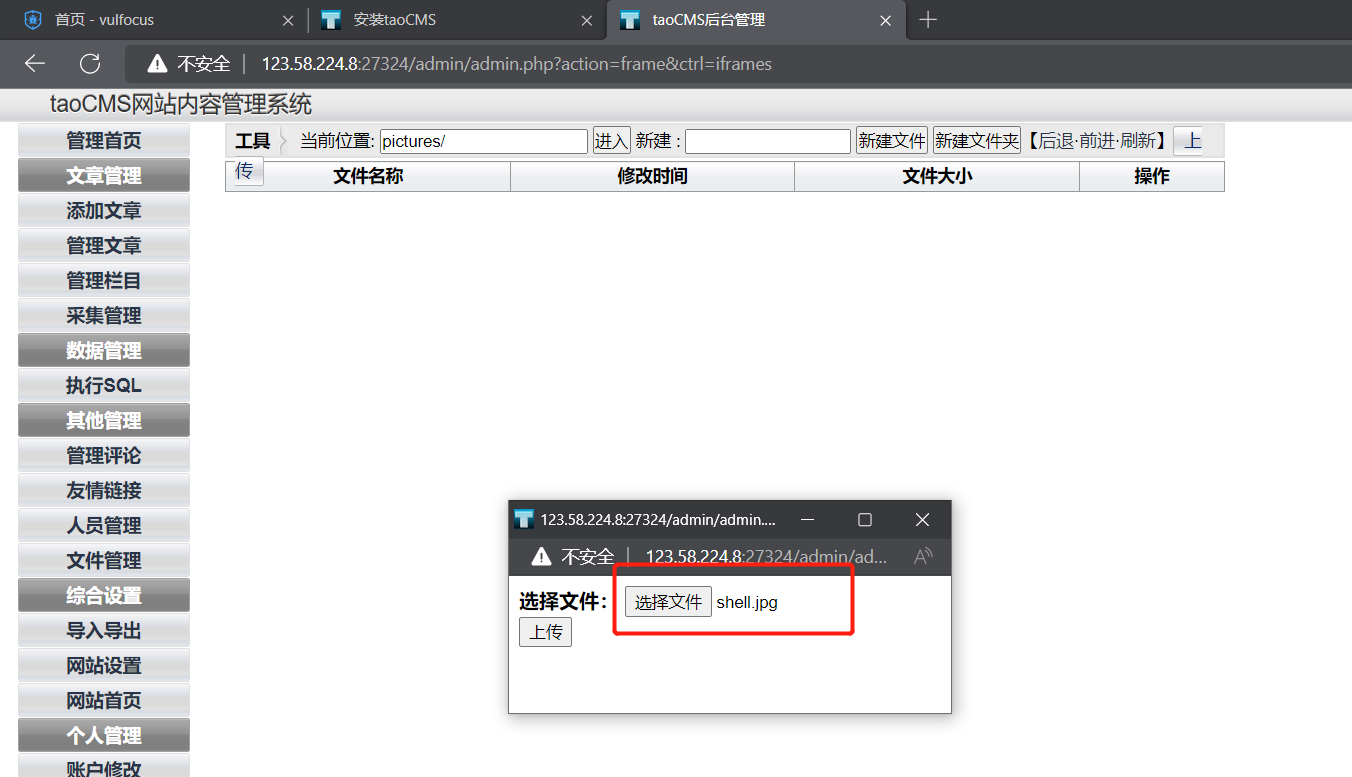

4、点击pictures文件 上传木马照片shell.jpg

5、访问页面测试是否上传成功

6、蚁剑进行连接

7、查看tmp目录下的flag

351

351

暂无认证

暂无认证

恸.283: 这是靶场 就是找flag

m0_67420971: 这个漏洞就是找flag吗 有修复的环节吗

恸.283: 访问不了还是怎么回事

m0_67420971: 为啥靶场打不开

招c++ 安全 内向: 在 有事找你合作